Konfigürasyon

SecTrail MFA’nın konfigürasyon menüsü, uygulamalar, istemciler, mobil kayıt ve parola sıfırlama işlemlerinin merkezi yönetimini sağlar.

Uygulamalar

Uygulama profilleri, kullanıcıların hangi kimlik doğrulama yöntemlerini kullanacağını tanımlar. Her istemci bir uygulamaya bağlanır ve uygulama içinde belirlenen kimlik doğrulama faktörleri uygulanır.

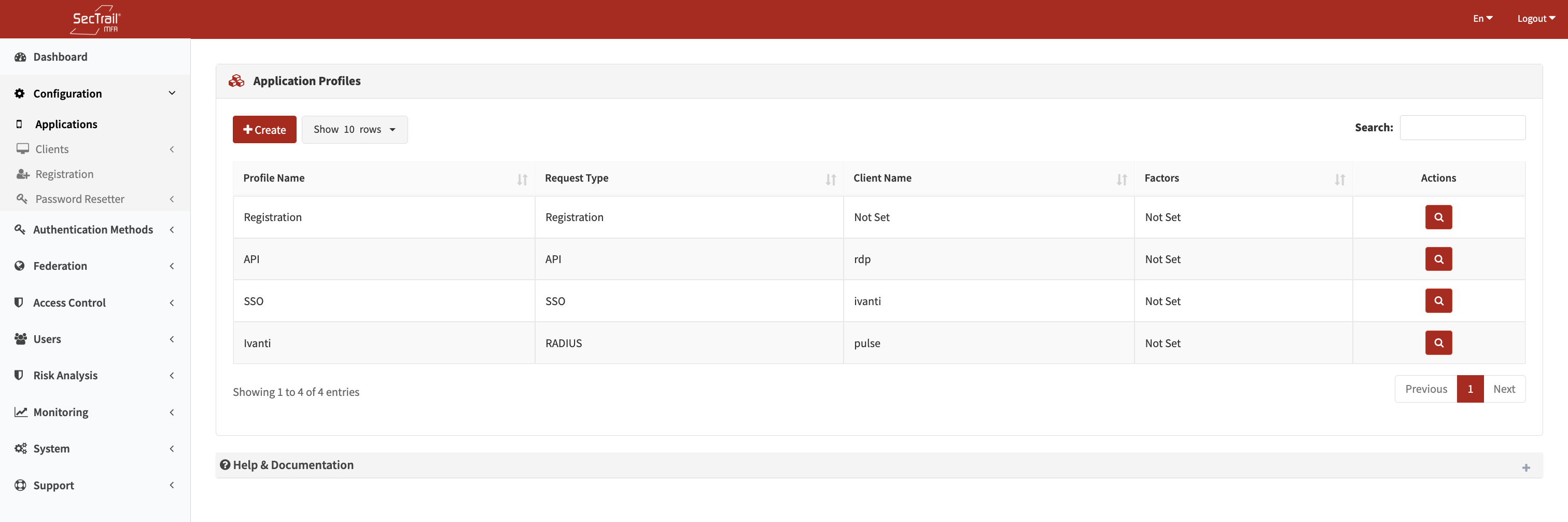

Uygulama listesi sayfası - Mevcut uygulamaları görüntüleme ve yeni uygulama oluşturma

Uygulama Profili Oluşturma

Listeden “Oluştur” butonuna tıklayarak yeni uygulama profili oluşturabilirsiniz.

Bir uygulama profili oluştururken, istek türüne göre farklı profiller yapılandırılabilir. Her profil, entegrasyona veya kimlik doğrulama akışına göre belirli bir işlev görür.

API: API tabanlı isteklerde kullanılır.

Yaygın kullanım alanları: RDP, ADFS, macOS giriş, Linux giriş, harici API entegrasyonları.RADIUS: RADIUS protokolü üzerinden gelen kimlik doğrulama istekleri için kullanılır.

SSO: Single Sign-On (SSO) akışları için kullanılır.

Registration: Kullanıcı kayıt portalı üzerinden mobil kayıt işlemleri için özel profildir.

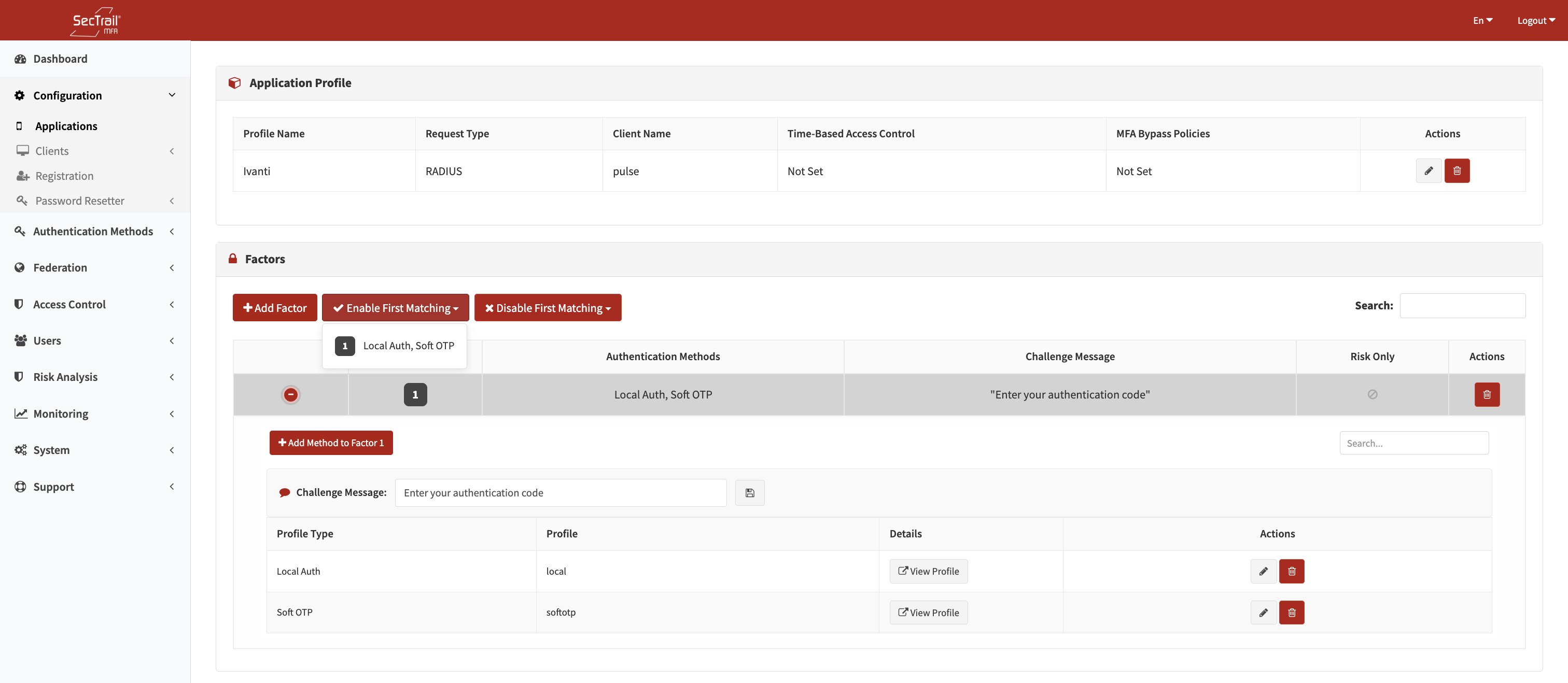

Kimlik Doğrulama Faktörleri

Her uygulama için kimlik doğrulama faktörlerini yapılandırabilirsiniz:

Tek Faktörlü:

- Sadece bir kimlik doğrulama yöntemi

- Örnek: LDAP, Yerel Kullanıcı, SMS OTP

İki Faktörlü:

- İki farklı kimlik doğrulama yöntemi

- Örnek: LDAP + Soft OTP, LDAP + SMS

Çok Faktörlü:

- İkiden fazla kimlik doğrulama yöntemi

- Örnek: LDAP + Soft OTP + WebAuthn

Risk Analizi Toggle (Faktör Bazlı)

Her kimlik doğrulama faktörünün Risk Analizi geçişi vardır. Bir faktörde etkinleştirildiğinde:

- Uygulamanın Risk Politikasına göre Düşük veya Orta riskli olarak değerlendirilen girişlerde bu faktör, normal kimlik doğrulama zincirine dahil olmasa bile ek MFA zorunluluğu olarak eklenir.

- Yüksek riskli girişler, faktör yapılandırmasından bağımsız olarak tamamen engellenir.

- Güvenli girişler, ek faktör tetiklemeden normal şekilde devam eder.

Bu sayede anormal konum veya yeni cihaz gibi yüksek risk sinyallerinde — normal kimlik doğrulama akışını değiştirmeden — "step-up" kimlik doğrulama yanıtı yapılandırabilirsiniz.

Yapılandırmak için: Yapılandırma → Uygulamalar → [Uygulama] → Faktörler bölümünde ilgili faktörde Risk Analizi geçişini açın. Skor eşiklerini ayarlamak için uygulamaya bir Risk Politikası atayın.

Profil Konfigürasyonu

Kimlik Doğrulama Yöntemleri:

- LDAP Authentication

- Local Authentication

- LDAP+OTP

- Soft OTP

- SMS OTP

- Mail OTP

- Push Notification

- Approved OTP

- Email Link

- Login with QR

- WebAuthn

İlk Eşleşme Kuralı

İlk Eşleşme Kuralı ile, ilk eşleşen koşula göre kullanıcıya uygulanacak kimlik doğrulama yöntemi dinamik olarak belirlenebilir.

İlk Eşleşme Kuralı aktifse:

Yalnızca ilk eşleşen kimlik doğrulama yöntemi uygulanır, diğerleri değerlendirilmez.İlk Eşleşme Kuralı pasifse:

Tüm yöntemler akışa dahil olur ve kullanıcı mevcut yöntemlerden herhangi biriyle giriş yapabilir.

Bu mekanizma yapılandırmanıza göre esnek kimlik doğrulama yönlendirmesi sağlar.

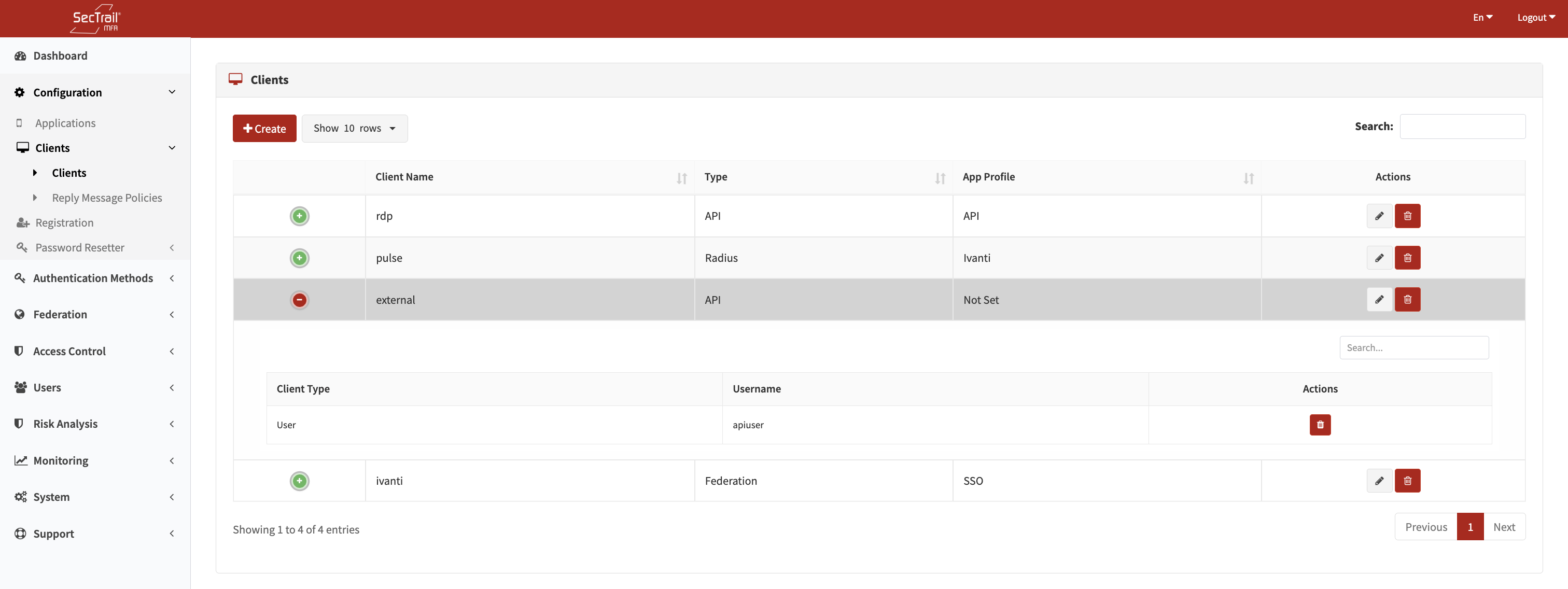

İstemciler

İstemciler, SecTrail MFA’ya kimlik doğrulama için bağlanan farklı sistem ve uygulama türlerini temsil eder. Her istemci türünün kendine özgü kullanım alanı ve konfigürasyonu vardır.

İstemci listesi sayfası - RADIUS, API ve Federasyon istemci yönetimi

RADIUS İstemcileri

Amaç: RADIUS protokolünü kullanan NAS (Network Access Server) cihazlarıdır.

Oluşturma: Listeden “Oluştur” butonuna tıklayarak RADIUS istemcisi ekleyebilirsiniz.

Konfigürasyon Alanları:

- Cihaz Türü: VPN, Firewall, Switch, Router, Wireless Controller

- NAS IP Adresi

- NAS Identifier

- Shared Secret

- Reply Message Rules

Yaygın Kullanım:

- Cisco ASA, FortiGate, Palo Alto VPN

- Cisco Switch

- Aruba / Cisco WLC

- Firewall cihazları

Önemli Notlar:

- Shared Secret iki tarafta aynı olmalıdır

- NAS IP adresi güvenlik amaçlı whitelist’e alınmalıdır

- Reply Message, VPN/WiFi giriş ekranında kullanıcıya gösterilir

API İstemcileri

Amaç: OAuth 2.0 tabanlı REST API entegrasyonları.

İstemci Türleri:

Ajan Tipi:

- Sistemler arası makine iletişimi

- Client Credentials Grant

- Kullanıcı bağımsız API erişimi

Kullanıcı Tipi:

- Kullanıcı kimlik bilgileriyle API erişimi

- Password Grant

- Kullanıcı bağlamında API işlemleri

Konfigürasyon:

- Client ID

- Client Secret

- Grant Types

- Permissions

Federasyon İstemcileri

Amaç: SAML 2.0 tabanlı Single Sign-On entegrasyonları.

Konfigürasyon Alanları:

- Entity ID

- ACS URL

- Metadata

- Sertifikalar

- Attribute Mapping

SSO Özellikleri:

- Merkezî oturum yönetimi

- Single Logout (SLO)

- Oturum zaman aşımı

- Aktif oturum görüntüleme

Yaygın Kullanım:

- Office 365, Google Workspace, Salesforce

- SaaS platformları

- Kurumsal portal uygulamaları

Metadata Yönetimi:

- SP metadata import (XML / URL)

- IdP metadata export

- Sertifika yenileme

İstemci Konfigürasyon Akışı

- İstemci Oluştur (RADIUS / API / SAML)

- Uygulama Ata

- Detayları Yapılandır

- Gizli bilgileri görüntüleme (göz ikonu)

- Düzenle / Sil

İstemci Oluştur → Uygulama Ata → NAS/API/SAML detaylarını ekle → Uygulamadan faktörleri yapılandır → İstemci kullanım için hazır

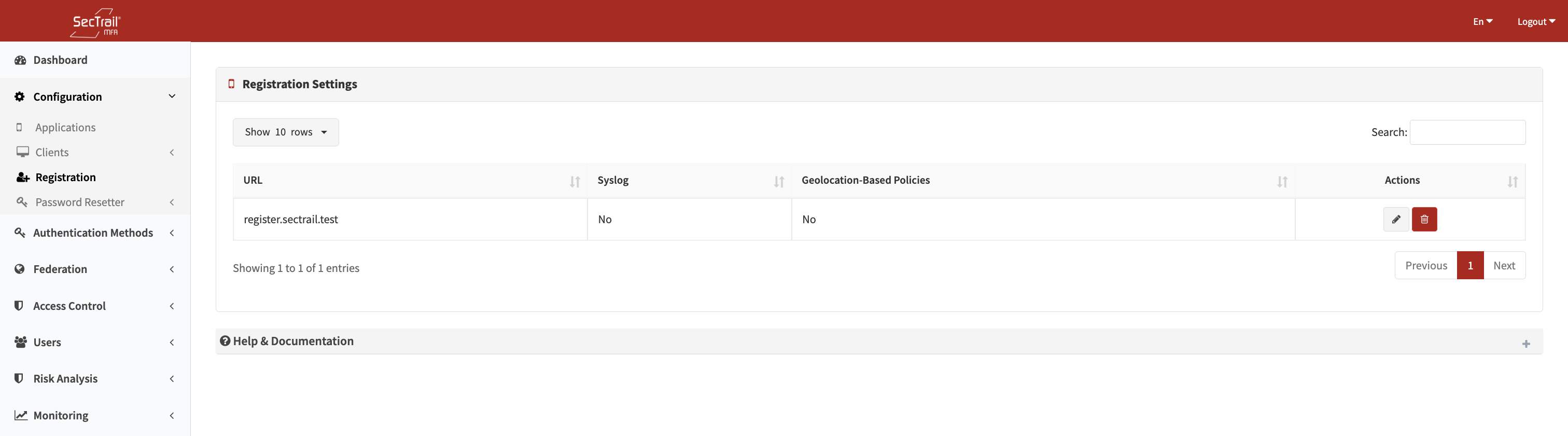

Kayıt Paneli

Mobil uygulama (SoftOTP ve Push) kayıt işlemlerinin yapılandırıldığı bölümdür.

Mobil kayıt ayarları formu - URL, syslog ve coğrafi konum yapılandırması

Kayıt Paneli Ayarları

URL (Zorunlu):

- Kullanıcıların kayıt paneline erişeceği domain

- Örn:

https://register.company.com - DNS kaydı yapılmalıdır

Syslog Profile (Opsiyonel):

- Mobil kayıt loglarının syslog’a gönderilmesi

Geographic Location Profile (Opsiyonel):

- Ülke, bölge veya IP aralığına göre erişim sınırlaması

Mobil uygulama ile kayıt yapılacaksa mutlaka bir domain tanımlanmalı ve DNS kayıtları oluşturulmalıdır.

Registration Application

Mobil kayıt işlemleri için ayrı bir Registration türünde uygulama oluşturulmalıdır.

Özellikler:

- QR kod görüntülemeden önce doğrulama

- Genellikle LDAP / Local User authentication

- Ek güvenlik için SMS/Email OTP eklenebilir

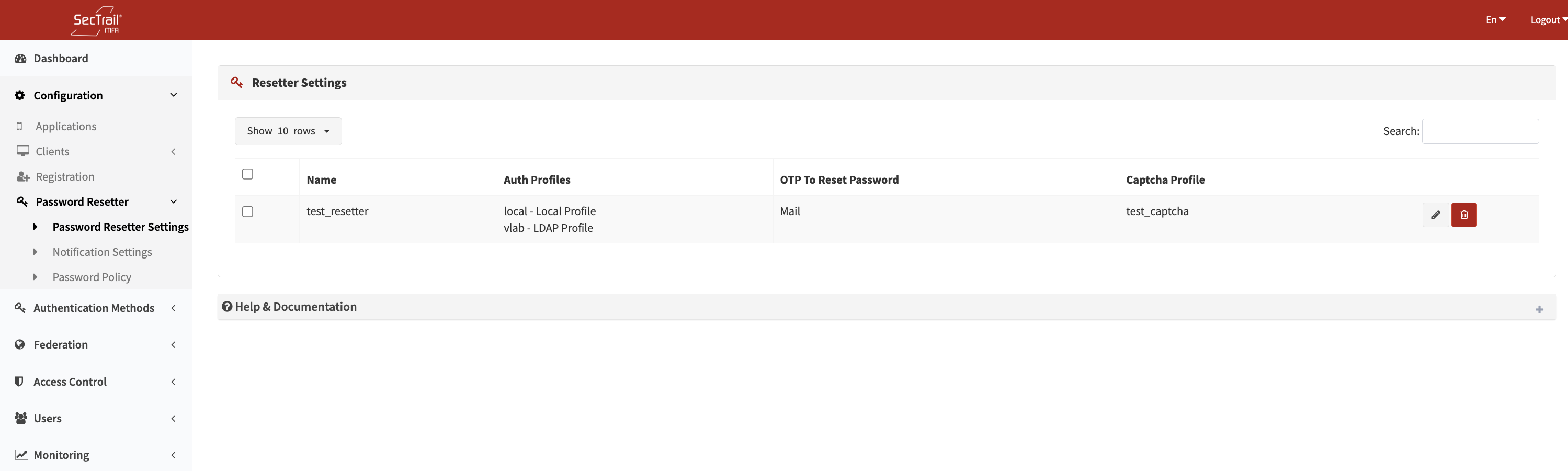

Parola Sıfırlama

Parola Sıfırlayıcı profili, kullanıcıların yönetici müdahalesi olmadan OTP (SMS veya e-posta) ve CAPTCHA doğrulamasıyla kendi parolalarını sıfırlayabilmesini sağlar. Sistemde birden fazla profil oluşturulabilir.

Parola Sıfırlama profil listesi - Yapılandırma → Parola Sıfırlama

Tam yapılandırma ayrıntıları için Parola Sıfırlayıcı sayfasına bakın.

Profil Alanları Özeti

| Alan | Açıklama |

|---|---|

| Profil Adı | Profil için açıklayıcı etiket |

| Auth Profilleri (Sıralı) | Kullanıcıyı aramak için LDAP (yalnızca LDAPS) ve/veya Yerel profiller; sıra arama önceliğini belirler |

| CAPTCHA Profili | Kullanıcı adı giriş sayfasında gösterilecek CAPTCHA |

| OTP Kanalı | SMS veya E-posta — tek kullanımlık şifrenin iletim yöntemi |

| OTP Profili | OTP gönderiminde kullanılan SMS veya Mail profili |

| OTP Mesajı | <%TOKEN%> placeholder'ı içeren mesaj gövdesi |

| OTP Süresi (saniye) | OTP'nin geçerlilik süresi (varsayılan: 180 saniye) |

| E-posta Konusu | OTP kanalı E-posta olduğunda e-posta konu satırı |

→ Tam Parola Sıfırlayıcı dokümantasyonu

LDAP kullanıyorsanız kullanıcı telefon/e-posta bilgileri LDAP’tan otomatik çekilir.

En İyi Uygulamalar (Best Practices)

Uygulama Ayarları

- Anlamlı isimlendirme

- Güvenlik seviyesine göre doğru faktör sayısı

- First Match Rules ile dinamik yönlendirme

- Yayına almadan önce test

İstemci Yönetimi

- Güçlü Shared Secret

- Bilinen IP adreslerini whitelist’e ekleme

- API client credential gizliliği

- SAML metadata güncel tutulmalıdır

Kayıt & Parola Sıfırlama

- HTTPS kullanım zorunluluğu

- Captcha her zaman aktif

- Geo restriction önerilir

- Loglar düzenli kontrol edilmelidir