Risk Politikaları

Risk Politikası; risk skorunun hangi eşiklerde önem düzeylerine dönüştürüleceğini, yüksek riskli girişimlerde hangi engelleme eylemlerinin uygulanacağını ve IP adresinin hangi HTTP başlığından okunacağını tanımlar. Birden fazla politika oluşturulabilir; her uygulama kendi politikasına atanabilir. Bir uygulamaya açıkça politika atandığında risk analizi devreye girer.

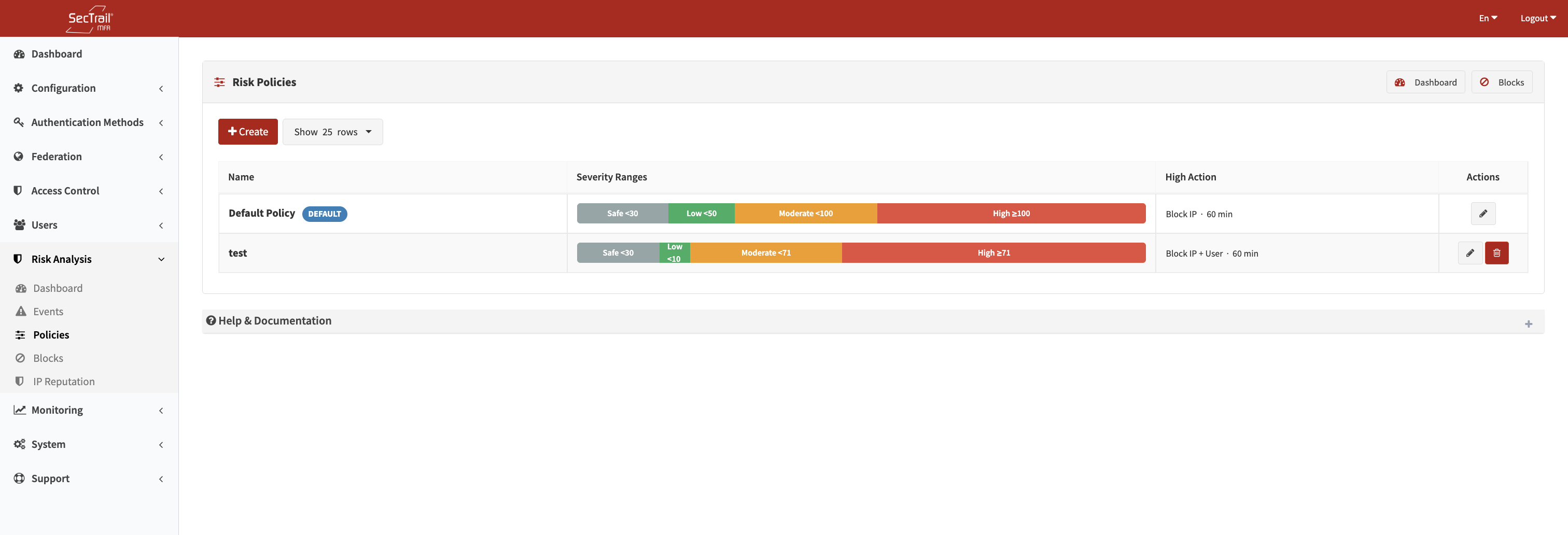

Risk Politikaları - Önem düzeyi eşikleri ve engelleme eylemlerinin yapılandırması

Önem Düzeyi Eşikleri

| Düzey | Varsayılan Eşik | Açıklama |

|---|---|---|

| Safe | < 30 | Oturum açma işlemi herhangi bir ek adım olmadan devam eder |

| Low | 30 – 49 | Ek MFA faktörleri enjekte edilir |

| Moderate | 50 – 99 | Ek MFA faktörleri enjekte edilir |

| High | ≥ 100 | Erişim engellenir |

Eşikler Low, Moderate ve High için ayrı ayrı yapılandırılır. Safe aralığı, Low eşiğinin altındaki her şeyi kapsar.

Politika Alanları

| Alan | Açıklama |

|---|---|

| Name | Politika için benzersiz, tanımlayıcı bir ad |

| IP Header | İstemci IP adresini almak için kullanılacak HTTP başlığı. Ters proxy arkasındaki dağıtımlarda X-Forwarded-For veya X-Real-IP gibi değerler kullanılır. Boş bırakılırsa doğrudan bağlantı IP'si kullanılır. |

| Low Threshold | Bu değere ulaşan veya aşan skorlar Low önem düzeyini tetikler (varsayılan: 30) |

| Moderate Threshold | Bu değere ulaşan veya aşan skorlar Moderate önem düzeyini tetikler (varsayılan: 50) |

| High Threshold | Bu değere ulaşan veya aşan skorlar High önem düzeyini tetikler (varsayılan: 100) |

| Block IP | High önem düzeyinde kaynak IP adresini otomatik olarak engellemek için etkinleştirin |

| Block User | High önem düzeyinde kullanıcı hesabını otomatik olarak engellemek için etkinleştirin |

| Block Duration | Otomatik oluşturulan engellerin geçerli kalacağı süre. 0 değeri kalıcı engeli ifade eder. |

IP Header Örnekleri

Uygulamanız bir veya daha fazla ters proxy arkasındaysa istemcinin gerçek IP'si doğrudan bağlantı IP'sinden farklıdır. Bu başlıkları dikkatli yapılandırın:

- Tek proxy:

X-Forwarded-For - Nginx ters proxy:

X-Real-IP - Cloudflare:

CF-Connecting-IP - AWS ALB:

X-Forwarded-For

Yanlış yapılandırılmış bir IP başlığı, tüm kullanıcıların proxy IP'sini paylaşmasına yol açar; bu da hem risk analizini bozar hem de yanlış kullanıcıların engellenmesine neden olabilir.

Varsayılan Politika

SecTrail MFA, standart eşiklerle (30 / 50 / 100) önceden yapılandırılmış bir Varsayılan Politika ile birlikte gelir. Bu politika, diğer politikalar gibi uygulamalara atanabilir. Eşik ve engelleme ayarlarını kendi ortamınıza göre düzenleyebilir ya da ihtiyaca göre ek politikalar oluşturabilirsiniz.

Uygulamaya Politika Atama

Risk Politikaları doğrudan uygulama yapılandırmasından atanır. Politika seçilmediğinde risk analizi o uygulama için aktif olmaz:

- Applications bölümüne gidin ve ilgili uygulamayı açın.

- Risk Policy alanını bulun.

- Açılır listeden istediğiniz politikayı seçin.

- Değişiklikleri kaydedin.

Riske Dayalı MFA Faktörleri

Low ve Moderate önem düzeylerinde sistem, kullanıcının normal oturum akışına ek MFA faktörleri ekler. Bu faktörler uygulama yapılandırmasındaki Risk-Enabled Factors listesinden belirlenir. Yalnızca bu listedeki faktörler riske dayalı meydan okuma olarak sunulabilir.

Politika Listesi Görünümü

Risk Politikaları listesi her politika için şu bilgileri gösterir:

- Politika adı

- Yapılandırılmış eşik değerleri

- Politikaya atanmış uygulama sayısı

- Düzenle ve Sil eylemleri (Varsayılan Politika silinemez)

Kurulum Adımları

- Risk Analysis → Policies sayfasına gidin.

- Add Policy düğmesine tıklayın.

- Name alanına tanımlayıcı bir ad girin.

- Dağıtım mimarinize göre IP Header alanını doldurun.

- Low, Moderate ve High Threshold değerlerini risk toleransınıza göre ayarlayın.

- High önem düzeyinde otomatik engelleme istiyorsanız Block IP ve/veya Block User seçeneklerini etkinleştirin.

- Block Duration değerini dakika cinsinden girin (kalıcı engel için

0). - Save düğmesine tıklayın.

- Politikayı uygulamak istediğiniz uygulamalara atayın.