LDAP Kimlik Doğrulama

LDAP kimlik doğrulama, kullanıcıların Active Directory veya diğer LDAP dizin servisleri üzerinden doğrulanmasını sağlar. Kurumsal ortamlar için merkezi kimlik yönetimi ve entegrasyonu sunar.

LDAP Kimlik Doğrulama Nedir?

LDAP (Lightweight Directory Access Protocol) profilleri, kullanıcıların Active Directory, OpenLDAP veya benzeri dizin servislerindeki mevcut hesapları ile SecTrail MFA'ya kimlik doğrulaması yapmalarını sağlar. Mevcut kurumsal altyapıyı kullanarak merkezi kullanıcı yönetimi imkanı sunar.

Ldap Kimlik Doğrulama Yöntemi

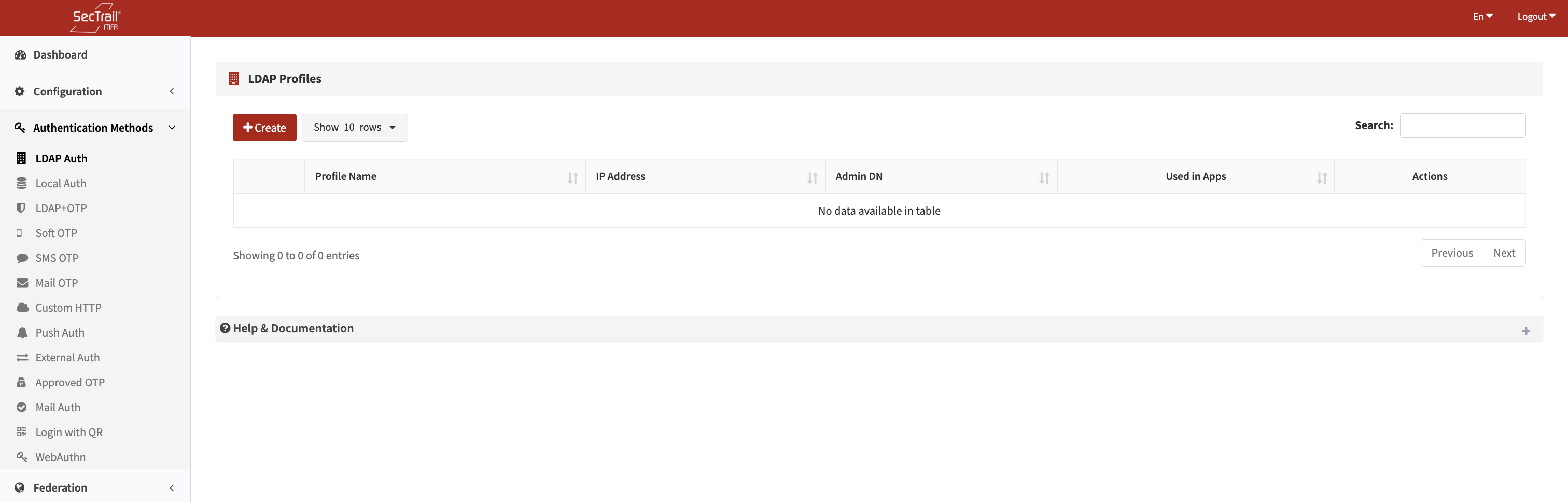

Profiller

LDAP profilleri, kullanıcıların LDAP dizin servisleri ile nasıl doğrulanacağını tanımlar.

Profil Yapılandırma Alanları

- Profil Adı: Profil için tanımlayıcı bir isim

- Dizin Türü (Directory Type): Active Directory, OpenLDAP, Generic LDAP

- Sunucu Adresi: LDAP sunucu IP adresi veya hostname

- Bağlantı Türü: LDAP veya LDAPS (SSL/TLS)

- Port: LDAP port numarası (genellikle 389 veya 636 için LDAPS)

- Admin DN: LDAP yönetici Distinguish Name (örn:

CN=Administrator,CN=Users,DC=company,DC=com) - Admin Şifresi: LDAP yönetici şifresi

- Base DN: Kullanıcı aramalarının başlatılacağı base DN (örn:

DC=company,DC=com) - Sorgu Öznitelikleri: Kullanıcı aramasında kullanılacak öznitelikler (genellikle

sAMAccountName,userPrincipalName,mail) - Telefon Özniteliği: Telefon numarası için öznitelik adı (örn:

mobile,telephoneNumber) - Mail Özniteliği: E-posta adresi için öznitelik adı (örn:

mail,email) - Yönetici Özniteliği: Yönetici bilgisi için öznitelik (örn:

manager) - Unique Öznitelikler: Benzersiz kullanıcı kimliği özniteliği (örn:

objectGUID,entryUUID) - Test Kullanıcı: Bağlantı testi için kullanıcı adı

LDAP Bağlantı Türleri

LDAP (Port 389):

- Standart LDAP bağlantısı

- Şifrelenmemiş iletişim

- İç ağ kullanımı için uygun

LDAPS (Port 636):

- SSL/TLS şifreli LDAP bağlantısı

- Güvenli iletişim

- Üretim ortamları için önerilir

Desteklenen Dizin Servisleri

- Microsoft Active Directory

- OpenLDAP

- FreeIPA

- 389 Directory Server

- Diğer LDAP v3 uyumlu dizin servisleri

Politikalar

LDAP politikaları, hangi kullanıcıların hangi LDAP profili ile doğrulanacağını belirler.

Politika Yapılandırma Alanları

- LDAP Profili: Kullanılacak LDAP profili

- Öznitelik (Attribute): LDAP kullanıcı özniteliği

- Yaygın öznitelikler:

memberOf,department,title,mail,cn,sAMAccountName - Active Directory grup üyeliği:

memberOf - Departman bilgisi:

department - Organizasyon:

oveyaou

- Yaygın öznitelikler:

- Öznitelik Değeri: Eşleştirilecek değer veya değerler

- Dropdown'dan LDAP'ten çekilen değerler seçilebilir

- Özel değerler manuel girilebilir

- Wildcard (*) ve regex pattern desteği

Önemli Özellikler

- Grup Yönlendirme: Active Directory grup üyeliğine göre (memberOf) kullanıcıları farklı profillere yönlendirme

- Domain Yönlendirme: Kullanıcının domain'ine göre farklı LDAP sunucularına yönlendirme

- Esnek Eşleştirme: Wildcard ve regex ile esnek öznitelik eşleştirme

- Öncelik Yönetimi: Politika sıralaması ile hangi kuralın önce uygulanacağını kontrol etme

Kullanıcı Kimlik Doğrulama Akışı

- Kullanıcı Bilgilerini Girer: Kullanıcı adı (ve domain) ve şifresini girer

- LDAP Sunucuya Bağlanır: SecTrail MFA, yapılandırılmış LDAP sunucusuna bağlanır

- Kullanıcı Aranır: Admin DN ile bağlanarak kullanıcı Base DN altında aranır

- Şifre Doğrulaması: Bulunan kullanıcının DN'i ile bind (bağlanma) işlemi yapılır

- Öznitelikler Çekilir: Kullanıcının öznitelikleri (telefon, mail, gruplar vb.) okunur

- Erişim Kontrolü: Doğrulama başarılıysa kullanıcıya erişim izni verilir

LDAP profili oluşturulduktan sonra mutlaka "Test Kullanıcı" ile bağlantı testi yapın. Bu, LDAP yapılandırmasının doğru olduğunu ve kullanıcıların doğrulanabildiğini doğrular.

Politika Davranışı

- Politika Yoksa: Tüm kullanıcılar varsayılan LDAP profili ile doğrulanır

- Politika Varsa: Sadece politika kurallarına uyan kullanıcılar ilgili profil ile doğrulanabilir

- Öncelik Sırası: Politikalar yukarıdan aşağıya doğru değerlendirilir, ilk eşleşen politika kullanılır

Kullanım Senaryoları

Senaryo 1: Tek Aktif Directory

Tüm şirket kullanıcılarının tek bir AD üzerinden doğrulanması.

Senaryo 2: Çoklu Domain

Farklı domain'lerdeki kullanıcıların kendi AD'lerine yönlendirilmesi.

Senaryo 3: Grup Bazlı Yönlendirme

IT departmanı ve diğer kullanıcıların farklı kimlik doğrulama yöntemleriyle doğrulanması.

Kurulum Adımları

- LDAP Bilgilerini Edinin: Active Directory/LDAP sunucu bilgilerini hazırlayın

- Service Account Oluşturun: LDAP sorgularını yapmak için yönetici hesabı oluşturun (sadece okuma yetkisi yeterli)

- LDAP Profili Oluşturun: Tüm LDAP bağlantı bilgilerini yapılandırın

- Bağlantı Testi Yapın: Test kullanıcı ile LDAP bağlantısını test edin

- Öznitelikleri Doğrulayın: Telefon ve mail özniteliklerinin doğru çekildiğini kontrol edin

- Politika Oluşturun (Opsiyonel): Grup veya öznitelik bazlı yönlendirme için

- Uygulama Entegrasyonu: Profili uygulama profillerine ekleyin

Avantajlar

- ✅ Merkezi Yönetim: Mevcut Active Directory altyapısını kullanma

- ✅ Tek Şifre: Kullanıcılar AD şifrelerini kullanır

- ✅ Otomatik Senkronizasyon: Kullanıcı bilgileri otomatik olarak AD'den çekilir

- ✅ Grup Tabanlı Politikalar: AD gruplarına göre farklı doğrulama zincirleri

- ✅ SSO Uyumluluğu: Kurumsal SSO çözümleri ile entegrasyon

Dikkat Edilmesi Gerekenler

- LDAP/LDAPS portu (389/636) SecTrail MFA sunucusundan erişilebilir olmalıdır

- Service account şifresi güvenli şekilde saklanmalıdır

- LDAPS (şifreli bağlantı) kullanımı önerilir

- Base DN doğru ayarlanmalıdır (yanlış Base DN kullanıcıları bulamaz)

- Telefon ve mail öznitelikleri doğru tanımlanmalıdır (SMS/Mail OTP için gerekli)

- Test bağlantısı mutlaka yapılmalıdır

- LDAP sunucu performansı izlenmelidir

Yaygın LDAP Öznitelikleri

Active Directory

- Kullanıcı Adı:

sAMAccountName,userPrincipalName - Tam Ad:

cn,displayName - E-posta:

mail - Telefon:

mobile,telephoneNumber - Grup Üyeliği:

memberOf - Yönetici:

manager - Departman:

department

OpenLDAP

- Kullanıcı Adı:

uid,cn - E-posta:

mail - Telefon:

mobile,telephoneNumber - Grup Üyeliği:

memberOf(overlay gerektirir)