MFA’da Güvenli Erişim Politikaları

MFA kullanmak artık bir başlangıç noktası fakat tek başına yeterli değil. Kimlik doğrulama bir kapı kilidi gibi çalışır: doğru anahtarı olan geçer. Peki ya doğru anahtarı ele geçiren biri? Ya mesai saatlerinin çok dışında gelen bir giriş? Ya normalde hiç kullanılmayan bir ülkeden gelen bir bağlantı? Sisteminiz bu soruları soruyor mu? Yoksa sadece anahtarın doğru olup olmadığına mı bakıyor?

Kimlik Doğrulama ile Erişim Kontrolü Aynı Şey Değil

Çoğu MFA çözümü tek bir soruyu yanıtlar: “Bu kullanıcı gerçekten o kişi mi?” Oysa gerçek dünyada güvenlik soruları çok daha katmanlıdır:

- Bu kullanıcı normalde bu saatte sisteme girer mi?

- Bu istek, kullanıcının çalıştığı ülkeden mi geliyor?

- Kaynak IP adresi kurumun tanıdığı bir ağa mı ait?

- Kısa sürede bu kadar başarısız deneme normal mi?

Bu soruların hiçbirini yanıtlamayan bir sistem, kimliği doğruluyor ama erişimi kontrol etmiyor demektir.

Bağlama Duyarlı Erişim: Her Soruya Bir Politika Katmanı

Modern erişim kontrol mimarileri, kimlik doğrulama faktörlerinden önce devreye giren bir politika motoruna dayanır. Kullanıcıya MFA sorulmadan önce bağlam değerlendirilir; kural ihlali varsa bağlantı o noktada kesilir.

“Bu istek nereden geliyor?” — Coğrafi Konum Kontrolü

2022’de yayımlanan Verizon DBIR raporuna göre, kimlik bilgisi saldırılarının büyük çoğunluğu kurumun faaliyet gösterdiği coğrafyanın dışından kaynaklanıyor. GeoIP tabanlı erişim kontrolü bu gerçeği doğrudan bir güvenlik katmanına dönüştürür.

Yalnızca belirli ülkelerden gelen bağlantılara izin verilebilir. Kural tüm sistem için global olarak tanımlanabileceği gibi, belirli uygulamalar veya kullanıcı grupları özelinde de yapılandırılabilir — finans sistemine erişim için Türkiye kısıtlaması, destek ekibi için çok ülkeli yapılandırma gibi.

“Bu saatte erişim bekleniyor mu?” — Zaman Bazlı Kısıtlamalar

İşte bu soruyu sormayan sistemlerde eksik olan tam da buydu. Zaman bazlı politikalar, kullanıcı doğru kimlik bilgilerini sunsa bile mesai saatleri dışındaki erişimleri bloke eder. Bakım penceresi açıkken sisteme kimin girebileceği de aynı şekilde kontrol altına alınabilir.

- Mesai saatleri dışı erişimleri tamamen kapat (örn. Pzt–Cuma 08:00–18:00).

- Planlı bakım pencereleri boyunca sistem erişimini dondur.

- Birden fazla zaman dilimi desteğiyle küresel ekipleri tek platformdan yönet.

“Bu ağı tanıyor muyuz?” — IP Bazlı Erişim Yönetimi

Kurumsal VPN, ofis ağı veya veri merkezi IP aralıkları için whitelist tanımlanabilir; bilinen şüpheli adresler için blacklist oluşturulabilir. Bu sayede yalnızca tanınan ağlardan gelen bağlantılar kabul edilirken tanımadık kaynaklardan gelen istekler, kimlik bilgileri doğru olsa bile reddedilir.

“Bu hesapta bir şeyler mi dönüyor?” — Otomatik ve Manuel Engelleme

Credential stuffing saldırılarında saldırgan, ele geçirilmiş binlerce kullanıcı adı/şifre kombinasyonunu sistematik biçimde dener. Başarısız giriş eşiği aşıldığında devreye giren otomatik hesap kilitleme bu tür saldırıları erkenden keser. Yöneticiler şüpheli hesapları manuel olarak da askıya alabilir; geçici kilitler belirli süre sonunda otomatik kalkar.

“Karşımızdaki gerçek bir insan mı?” — CAPTCHA Koruması

Belirli sayıda başarısız girişten sonra otomatik CAPTCHA challenge devreye girer. Google reCAPTCHA entegrasyonu ile bot tabanlı saldırılar durdurulurken meşru kullanıcıların deneyimi korunur.

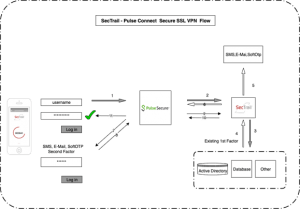

Gerçek Bir Senaryo: Kurumsal VPN Erişimini Güvence Altına Almak

500 kişilik, çok lokasyonlu bir şirketin IT yöneticisi olduğunuzu düşünün. VPN erişiminiz hem ofis çalışanlarına hem de sahadan bağlanan ekiplere açık. Bu karmaşıklığı tek bir politika kombinasyonuyla nasıl yönetirsiniz?

| Politika Katmanı | Yapılandırma |

| GeoIP | Yalnızca faaliyet gösterilen ülkelerden bağlantıya izin ver |

| Zaman Kısıtı | Mesai saatleri: Pzt–Cuma 08:00–18:00; hafta sonu erişim kapalı |

| IP Whitelist | Ofis ve veri merkezi IP aralıklarını öncelikli tanımla |

| CAPTCHA | 3 başarısız denemeden sonra otomatik devreye girer |

| Uygulama Seviyesi | VPN için ayrı, CRM için ayrı, ERP için ayrı politika seti |

Bu kombinasyonda saldırgan doğru kimlik bilgilerine sahip olsa bile coğrafi konum, saat ve kaynak IP katmanlarından birinde takılır. Tek başına MFA’nın veremeyeceği bu derinlik, katmanlı politika mimarisinin özüdür.

Herkese Tek Kural Değil: 4 Seviyede Granüler Kontrol

Muhasebe departmanı için geçerli olan kısıtlama, sahada çalışan teknik ekip için işlevsiz olabilir. İyi tasarlanmış bir erişim mimarisi bunu öngörür ve politikaları farklı seviyelerde uygulamaya açar:

- Global Seviye: Tüm uygulamalar ve kullanıcılar için temel güvenlik çerçevesi, herkesin uymak zorunda olduğu taban kural seti

- Uygulama Seviyesi: ERP, CRM, VPN gibi her sistem için bağımsız politika, kritik sistemlere ekstra katman, düşük riskli araçlara daha az temas

- Grup Seviyesi: Departman bazlı kurallar, finans ekibine mesai kısıtlaması, IT ekibine geniş erişim izni

- Kullanıcı Seviyesi: Yüksek ayrıcalıklı hesaplar veya geçici durumlar için bireysel yapılandırma

Politika Kurarken Sık Yapılan Hatalar

Erişim politikaları çok sıkı kurulursa meşru kullanıcılar engellenir, çok gevşek kurulursa güvenlik değeri kalmaz. Dengeyi bulmak için:

- Sıkı değil, kademeli başlayın: Önce izin verici politikalar kurun, erişim engellerini analiz ederek kademeli sıkılaştırın.

- Canlıya almadan test edin: Politika simülasyonu özelliğiyle gerçek kullanıcıların bloke edilmediğini doğrulayın.

- Yönetici hesaplarını koruyun: Kritik hesapların her koşulda erişebildiğinden emin olun. Kilitlenmiş bir yönetici hesabı ciddi operasyonel kriz yaratır.

- Erişim engellerini düzenli inceleyin: Tekrarlayan engeller, henüz fark edilmemiş saldırı paternlerinin ilk işareti olabilir.

- Tek katmana güvenmeyin: Coğrafi konum tek başına yeterli değildir; zaman, IP ve kullanıcı davranışı katmanlarıyla birleştirilmelidir.

Doğru Soruyu Soran Sistem Ne Yapar?

Zaman bazlı bir politika aktif olsaydı, saldırgan doğru MFA kodunu girse bile mesai saatleri dışındaki ilk girişim denemesinde, kimlik doğrulama sorusuna gelinmeden çok daha önce reddedilirdi.

Esnek politika yönetimi bir ürün özelliği değil, bir güvenlik felsefesidir: Kim olduğunu değil, nerede olduğunu, ne zaman bağlandığını ve hangi ağdan geldiğini bütünleşik olarak değerlendiren bir yaklaşım.

SecTrail MFA’in erişim kontrolleri hakkında daha detaylı bilgi almak veya demo talep etmek için bizimle iletişime geçebilirsiniz.